Actividad 1: creando una matriz de riesgos

En esta actividad vamos a proceder a hacer uso de la herramienta gratuita proporcionada en el documento de prácticas (ITM Platform), para así poder crear una matriz de riesgos. Así pues, una vez hemos entrado en dicha plataforma creamos una matriz a la que llamaremos: "Riesgos de mi pequeña empresa".

Antes de avanzar más en la práctica hemos de entender qué es y para que sirve una matriz de riesgos. Esta herramienta nos permite identificar y valorar los riesgos que amenazan a nuestros activos o a nuestra empresa. Así pues, nos permite establecer la probabilidad de ocurrencia de cada amenaza y el impacto que esta causaría si se materializara. Así, jerarquiza cada riesgo estableciendo tres niveles: alto (rojo), medio (amarillo) y bajo (verde). Todo esto nos ayudará a idear planes prevención o de seguridad y a establecer prioridades en cuanto a que riesgos debemos dedicar más recursos, para así asegurar que nuestra empresa está protegida contra los mismos.

Una vez, hemos entendido para que nos va a servir esta herramienta, prosigamos con su desarrollo. Una vez hemos creado la plantilla, debemos establecer los valores y los umbrales tal y como se nos indica en la práctica. Así pues, deberemos establecer los siguientes valores en impacto: bajo (1), medio bajo (2), medio alto (3) y alto (4). Seguidamente, debemos hacer lo mismo con los valores de probabilidad: bajo (1), medio bajo (2), medio alto (3) y alto (4). Finalmente establecemos los siguientes umbrales de nivel: alto (x ≥ 12), medio (8 ≤ x < 12), bajo (1 ≤ x < 8). Así pues, en la siguiente captura de pantalla podemos ver lo que hemos hecho:

1. Robo de información mediante troyanos (malware): certificaciones de obra mensuales, licencias, control de materiales, etc.

Como ya decíamos en la práctica anterior, los ciberataques a empresas PYME son muy frecuentes y por ello estimo que la probabilidad de que esta amenaza se materialice es alta. Por otra parte, si nos robaran información valiosa y confidencial como las certificaciones de obra mensuales (contienen todo tipo de información y son sumamente importantes para poder cobrar), los documentos bancarios, los contratos, etc., el impacto sobre los activos y sobre la empresa sería muy alto. De hecho este riesgo, podría significar pérdidas sumamente importantes para la empresa. Así pues, puesto que IxP es igual a 16, este riesgo se clasifica como alto.

2. Avería en el ordenador de uno de los administradores

3. Robo de un disco duro externo

Como dijimos, los discos duros externos iban a ser almacenados en mi casa en una caja fuerte. Por este mismo motivo, dado que no se encuentran en el lugar de trabajo, propongo que la probabilidad de que alguien los robe es medio baja. Por otra parte, dado que estos contienen información confidencial muy importante para la empresa, de ser robados supondrían un impacto alto. Así pues, puesto que IxP es igual a 8, este riesgo se clasifica como medio.

4. Phishing: nos usurpan la identidad para chantajearnos o darnos mala reputación

A mi parecer, es medianamente probable que un empleado abra un correo que no debería por falta de concienciación o porque no sospecha que podría ser un enlace malicioso. De darse esta usurpación, el impacto podría ser medianamente alto ya que una empresa pequeña se vale de su reputación para conseguir trabajos, si alguien mancha dicha reputación, puede traducirse en un descenso radical de la demanda. Así pues, puesto que IxP es igual a 9, este riesgo se clasifica como medio.

5. Mediante el keylogger descubren como acceder a nuestras cuentas bancarias

La probabilidad de que esto ocurra es medianamente alta, por los mismos motivos que mencionábamos en el primer riego. Por otra parte, el impacto que esto supondría sería alto. Decimos esto ya que de acceder a nuestras cuentas bancarias podrían robarnos una gran suma de dinero antes de que nos diéramos cuenta de que esto está pasando. De producirse esto, no podríamos pagar a proveedores, a los empleados, etc. Por tanto, de darse este riesgo podríamos acabar arruinándonos. Así pues, puesto que IxP es igual a 12, este riesgo se clasifica como alto.

6. El servicio de asesoría legal quebranta la confidencialidad

El servicio de asesoría no solo tiene información confidencial respecto a la actividad de la empresa sino que tiene en su poder los diferentes problemas legales que hemos podido tener a lo largo de nuestra trayectoria. Por este motivo, si este servicio quebrantara la confidencialidad el impacto sería alto. Sin embrago, a mi parecer la probabilidad de que esto ocurra es baja, ya que de hacerlo los asesores tendría muchos problemas legales, por no hablar de que también estarían quebrantando normas de deontológicas y, por ello, podrían perder su licencia. Así pues, puesto que IxP es igual a 4, este riesgo se clasifica como bajo.

7. Falsificación o alteración del control de materiales

La probabilidad de que esto ocurra es más alta de lo que nos pensamos, ya sea porque alguien lo hace con intención maliciosa o porque se despista y no registra de manera correcta. Así pues, de darse este riesgo el impacto sería alto ya que sería un indicio de irregularidades que podría acarrearnos problemas legales, desconfianza por parte de la clientela y los proveedores, malos entendidos con los empleados y los proveedores, etc. De esta manera, puesto que IxP es igual a 12, este riesgo se clasifica como alto.

8. No actualizar el antivirus ni los sistemas de seguridad

La probabilidad de que esto ocurra es medio baja, ya que soy yo (administrador general) quien va a establecer un protocolo para asegurarse de que la actualización se produce periódicamente. Sin embrago, si por algún motivo estos no se actualizaran el impacto sería grande ya que aumentaría exponencialmente nuestra vulnerabilidad contra ataques cibernéticos. De esta manera, puesto que IxP es igual a 8, este riesgo se clasifica como medio.

La probabilidad de que esto ocurra es muy alta. Decimos esto, puesto que los operarios de obra no suelen tener contratos fijos, o al menos, no todos ellos. Además, es muy común que alguien venga se forme y luego abandone el trabajo para buscar uno mejor. Así pues, aunque el operario de obra posee conocimientos sobre la empresa, estos no son confidenciales así que el impacto sería bajo. Si que es verdad que si consideramos el tiempo que hemos dedicado a la formación del mismo, el contratar a alguien nuevo puede suponernos una nueva inversión de tiempo y esfuerzo en formación. De esta manera, puesto que IxP es igual a 4, este riesgo se clasifica como bajo.

Todos los riesgos representados en el diagrama de burbujas

Como podemos ver, los círculos representan cada uno de los riesgos explicados con anterioridad. Además, el eje 0X representa el nivel de impacto y el eje 0Y el nivel de probabilidad. Por otra parte, el color de cada burbuja representa el nivel del riesgo: alto (rojo), medio (amarillo) y bajo (verde).

Cabe mencionar que algunas burbujas tienen un color más denso, puesto que concentran más de un riesgo. De ahí que solo haya 7 burbujas cuando hemos especificado 10 riesgos. Además, podría haber establecido que cada riesgo fuera aplicable a cada una de las celdas de la actividad anterior, pero me parecía más realista tener diversos riesgos del mismo nivel, que no tener uno solo para cada nivel.

Actividad 3: analizando las plantillas de Excel del INCIBE

Si accedemos al archivo, podemos ver que en la primer hoja se nos facilita una serie de "instrucciones" a seguir.

Si avanzamos a la siguiente hoja, la "hoja de análisis", se nos indican los 5 pasos a seguir para realizar un análisis de riesgos (determinar el riesgo aceptable, identificar los activos críticos, identificar las amenazas de cada activo, establecer la P y el I, establecer medidas para los riesgos que no sean aceptables). Además, se nos explica y señala cada campo representado en la tabla. Así pues, nos añaden un ejemplo de análisis de riesgos que vemos reflejado en una tabla que contiene los cinco campos especificados: activo, amenaza, probabilidad, impacto y riesgo.

Si seguimos avanzando, hallamos una hoja llamada "Tablas AR". En esta, podemos hallar unas tablas orientativas para valorar el nivel de probabilidad y de impacto según una escala de tres valores. Así pues, nos señalan que el impacto será bajo si las consecuencias de la materialización de la amenaza no son relevantes; medio si las consecuencias derivadas de la materialización de la amenaza son reseñables (afectan pero no es un impacto crítico); alto si los daños tienen consecuencias reseñables graves. Por otra parte, nos indican que la probabilidad será baja si se materializa anualmente, media si lo hace mensualmente y alta si lo hace semanalmente. Además, algo muy importante es que nos establece unos criterios de aceptación del riesgo de manera que si el nivel de este es mayor que 4, la empresa lo considerará reseñable y deberá tratarlo.

En la siguiente página, la de "Catálogos de amenazas", nos proporcionan una lista de las diferentes amenazas que podrían materializarse sobre nuestros activos. Además, nos indican que dicha lista fue extraída y ligeramente modificada del catálogo de amenazas MAGERIT.

Más tarde hallamos una hoja conocida como "Activos", en la que encontramos un listado de activos propios de los tres modelos de empresa propuestos para la última actividad.

Si seguimos, hallaremos la hoja de "Cruces Activo-Amenaza", en la que deberemos especificar las amenazas que afectan al modelo elegido de la hoja anterior.

Finalmente, en la hoja de "Análisis de riesgos", deberemos usarla como plantilla para realizar nuestro propio análisis de riesgos usando de referencia el ejemplo propuesto en la segunda hoja. Así pues deberemos indicar los activo, las amenazas de cada uno, la probabilidad de materialización, el impacto y el nivel de riesgo. Así pues, para poder completar esta última hoja deberemos tener en cuenta los criterios especificados en las hojas anteriores.

Como conclusión, podemos decir que este archivo nos permite hacer un análisis de riesgos riguroso y sencillo siguiendo las pautas indicadas en el mismo.

Actividad 4: creando una matriz de riesgo según los valores proporcionados en la herramienta INCIBE

Para poder hacer esta actividad vamos a usar la herramienta que usamos en la primera actividad (ITM Platform) y vamos a especificar los umbrales y valores indicados en la segunda hoja ("Tabla AR") del INCIBE que hemos detallado en la actividad anterior. Así pues, crearemos tres niveles (alto (3), medio (2) y bajo (1)) tanto para la probabilidad como para el impacto. Además para los umbrales, determinaremos que habrá tres niveles en cuanto al riesgo: alto (x ≥ 5), medio (3 ≤ x < 5), bajo (1 ≤ x < 3). Hemos establecido estos tres niveles teniendo en cuenta que un alto riesgo es inaceptable y que el criterio establecido en INCIBBE era que este era inaceptable si era mayor o igual a 5. Además para establecer cuando este era medio, nos hemos fijado en el ejemplo donde el nivel medio se establecía si la puntuación del riesgo era mayor o igual que 3 y menor que 5. En la sigiuente captura de pantalla podemos ver como quedarían los valores:

Así pues, una vez establecidos estos valores, la matriz quedaría de la siguiente manera:

Así pues, esta matriz ayuda a identificar que riesgos necesitan atención inmediata y medidas para prevenir dichas amenazas y evitar que se materialicen.

Actividad 5: realizando un análisis de riesgos profundo

Dado que no se acaba de entender si debemos elegir solo un modelo de empresa o algunos activos de cada modelo, vamos a optar para elegir solo un modelo de empresa y vamos a proceder a hacer el análisis de riesgos sobre los activos de dicho modelo.

Antes que nada, vamos a establecer un criterio para determinar que riesgos son aceptables y cuales no. De esta manera, teniendo en cuenta que somos una empresa pequeña de construcción y no podemos permitirnos mucho presupuesto en medidas de seguridad, vamos a establecer un criterio según el cual debamos actuar cuando el riesgo es alto e inminente. Por este motivo, me parece adecuado el criterio que proponía INCIBE donde un riesgo es aceptable si es menor o igual a 4. De esta manera, si el riesgo adquiere un valor mayor a 4 (x ≥ 5) deberemos establecer medidas de seguridad para prevenirlo y tratarlo de forma inminente. Es necesario decir, que aunque apliquemos medidas, si un riesgo tiene un valor muy alto (ej. 9) tras la aplicación aún existirá un riesgo residual que puede seguir siendo alto o medio. Si es así, deberemos tomar medidas residuales, aunque la inmediatez de las mismas no será tan necesaria.

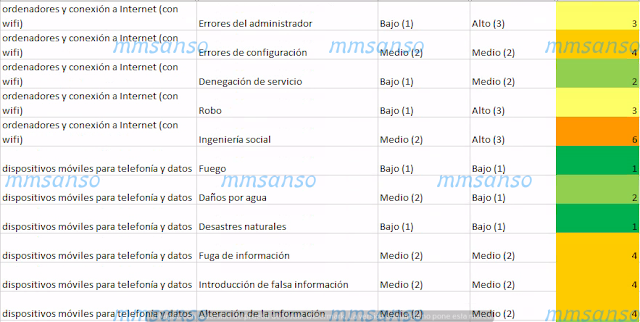

Como podemos ver en la siguiente captura, hemos optado por elegir los activos del modelo B que a mi parecer se adaptan mejor a aquellos que podríamos hallar en nuestra pequeña empresa de construcción. Así pues, hemos puesto que aplican:

Seguidamente, vamos a ir a la hoja de "Cruces Activo-Amenaza" y vamos a poner, solo en los activos elegidos, si las amenazas señaladas les afectarían o no.

No hay comentarios:

Publicar un comentario